Serrure biométrique : identifier et sécuriser les accès — Virtuozia

En bref : Une serrure biométrique authentifie l’identité d’un individu à partir de ses caractéristiques physiques — empreinte digitale, reconnaissance faciale ou veine palmaire — pour contrôler l’accès à un espace sans clé ni code mémorisable.En 2026, ce marché s’est démocratisé avec des solutions adaptées aux PME, aux résidences et aux datacenters, à des niveaux de sécurité, d’architecture de données et de contraintes réglementaires très différents.Les données biométriques constituent des données sensibles au sens du RGPD : leur collecte et leur traitement sont soumis à des obligations strictes que toute organisation doit anticiper avant tout déploiement.

Serrure biométrique : identifier et sécuriser les accès en 2026

La serrure biométrique n’est plus réservée aux infrastructures critiques ou aux grandes entreprises. En 2026, elle équipe des bureaux de PME, des résidences, des parkings sécurisés et des espaces de coworking avec des tarifs accessibles à la grande majorité des organisations. Choisir une serrure biométrique pour sécuriser ses accès implique cependant de comprendre les technologies sous-jacentes, les niveaux de performance réels, les architectures de traitement des données et le cadre réglementaire qui encadre ces dispositifs. Ce guide analyse les solutions disponibles, leurs cas d’usage concrets et les critères objectifs pour un choix éclairé.

- Comment fonctionne une serrure biométrique

- Les technologies biométriques pour le contrôle d’accès

- Comparatif des solutions de serrure biométrique en 2026

- Enjeux réglementaires et cadre juridique de la biométrie d’accès

- Questions fréquentes — serrure biométrique et sécurisation des accès

Comment fonctionne une serrure biométrique

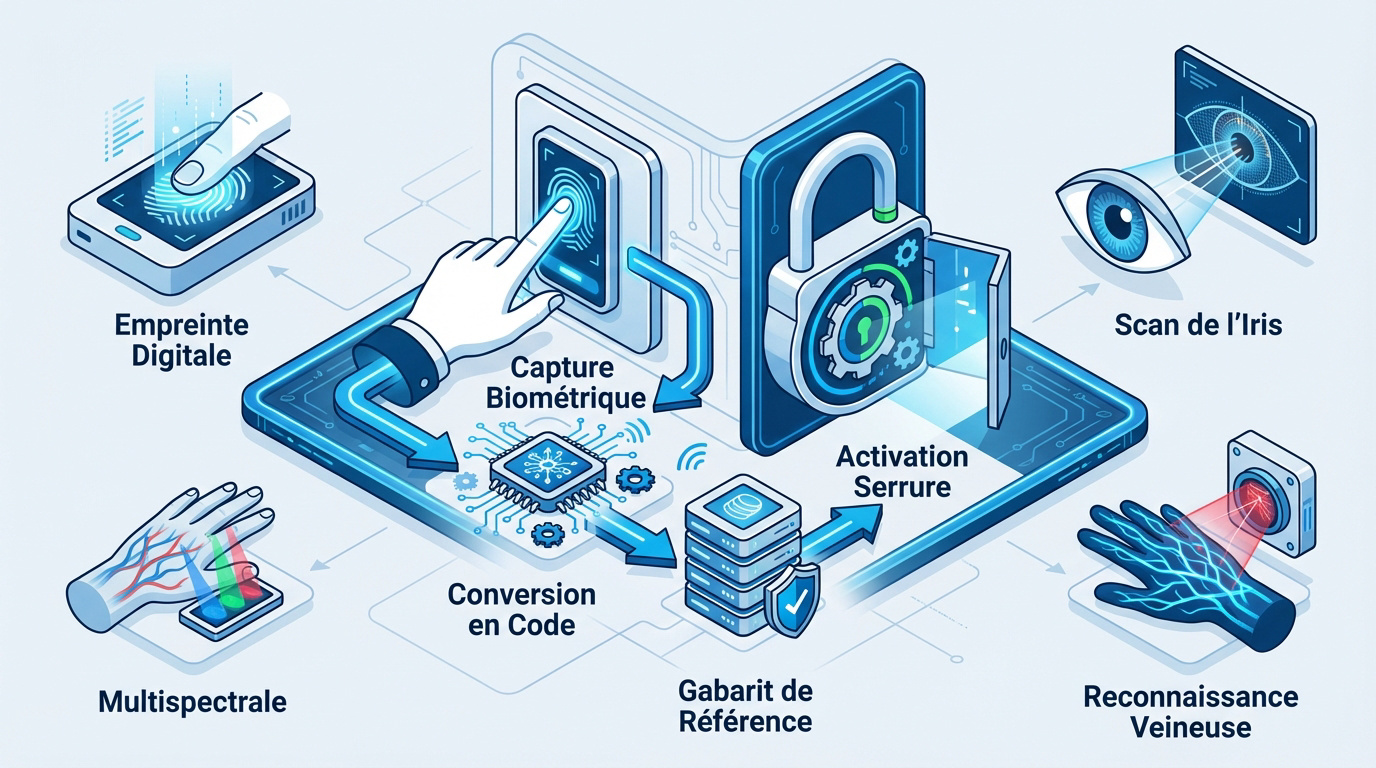

Une serrure biométrique est un dispositif de contrôle d’accès physique qui authentifie l’identité d’un individu à partir d’une de ses caractéristiques biologiques, plutôt qu’à partir d’un objet (clé, badge RFID) ou d’un secret mémorisé (code PIN). Ce principe — désigné sous la formule « quelque chose que vous êtes » — présente des avantages structurels sur les mécanismes traditionnels : une caractéristique biologique ne peut pas être perdue ni prêtée comme une clé, et ne peut pas être oubliée comme un code.

Le fonctionnement repose sur trois phases distinctes. L’enrôlement — phase initiale — consiste à capturer la caractéristique biologique de l’individu autorisé et à en extraire un gabarit numérique — template — représentation mathématique compressée et non réversible de la caractéristique. Ce gabarit est stocké dans la mémoire de la serrure, sur une carte à puce ou dans une base de données centralisée selon l’architecture choisie. L’authentification compare ensuite la caractéristique présentée en temps réel avec le gabarit enregistré. Si le score de correspondance dépasse un seuil de décision paramétrable, l’accès est accordé et le mécanisme de verrouillage s’actionne.

Deux métriques techniques qualifient la performance d’un système biométrique. Le FAR — False Acceptance Rate, taux de fausse acceptation — mesure la probabilité qu’un individu non autorisé soit accepté à tort : un FAR de 0,001 % signifie qu’une tentative sur cent mille par une personne non enrôlée aboutit à l’ouverture. Le FRR — False Rejection Rate, taux de faux rejet — mesure la probabilité qu’un individu autorisé soit refusé, générant un inconfort d’usage. Ces deux métriques sont inversement proportionnelles : durcir le seuil de décision réduit le FAR mais augmente le FRR. Le point d’équilibre — ERR, Equal Error Rate — varie selon le niveau de sécurité requis par le contexte.

Architectures de stockage : local ou centralisé

Le choix de l’architecture de stockage des gabarits biométriques est une décision technique et réglementaire majeure. Dans une architecture locale — on-device — le gabarit est stocké exclusivement dans la mémoire sécurisée de la serrure ou sur une carte à puce portée par l’utilisateur. La comparaison s’effectue localement sans aucune transmission vers un serveur distant, ce qui offre la meilleure protection de la vie privée. Dans une architecture centralisée, les gabarits sont stockés dans une base de données serveur, facilitant la gestion des droits sur l’ensemble d’un parc de serrures multi-sites — avantage opérationnel significatif pour les grandes organisations. Cette seconde architecture présente un risque de violation de données plus élevé et des obligations réglementaires plus contraignantes au titre du RGPD.

Liveness detection : se protéger contre les artefacts biométriques

Les attaques de présentation — spoofing attacks — consistent à tromper un capteur biométrique avec un artefact artificiel : empreinte imprimée sur silicone, photo du visage imprimée en haute définition, doigt en latex moulé. Les mécanismes de détection de vivacité — liveness detection — intégrés dans les capteurs modernes contrent la majorité de ces attaques en vérifiant que la caractéristique présentée est bien issue d’un organisme vivant : mesure de la conductivité cutanée pour les empreintes, capture infrarouge 3D de la profondeur du visage, vérification de la présence de sang oxygéné dans les veines palmaires. La présence et la robustesse de ce mécanisme est un critère de sécurité non négociable pour tout déploiement professionnel.

Les technologies biométriques pour le contrôle d’accès : comparaison

Plusieurs modalités biométriques sont disponibles pour les serrures d’accès en 2026. Elles diffèrent par leur précision, leur résistance aux attaques, leur facilité d’usage, leur coût et les enjeux réglementaires associés.

La reconnaissance d’empreinte digitale : la référence accessible

La reconnaissance d’empreinte digitale est la technologie biométrique la plus déployée dans les serrures d’accès, en raison de la maturité de la technologie, de la miniaturisation des capteurs et de la réduction des coûts à moins de cinquante euros pour un module de qualité professionnelle. Les capteurs optiques — qui photographient la surface de l’empreinte — sont les plus courants mais vulnérables aux empreintes imprimées sur plastique. Les capteurs capacitifs — qui détectent les différences de charge électrique entre crêtes et vallées de l’empreinte — sont plus résistants aux falsifications. Les capteurs ultrasoniques — qui produisent une image en profondeur de la structure dermique, sous la surface visible — sont les plus robustes aux attaques de présentation et aux doigts secs ou légèrement abîmés, mais aussi les plus coûteux.

Les limites opérationnelles sont connues : doigts mouillés, très secs, blessés ou présentant des marques professionnelles importantes (callus, brûlures légères) génèrent un taux de faux rejets élevé. Cette technologie est également moins adaptée aux environnements où les travailleurs portent des gants en permanence ou aux installations extérieures exposées au gel.

La reconnaissance faciale : l’authentification sans contact

La reconnaissance faciale pour le contrôle d’accès a bénéficié des progrès des réseaux de neurones convolutifs — CNN, Convolutional Neural Networks — pour atteindre des niveaux de précision comparables à la reconnaissance d’empreinte, avec l’avantage décisif de fonctionner sans contact physique. Cette propriété est particulièrement appréciée dans les environnements sanitaires sensibles, les zones de production alimentaire et les accès à fort débit de passages où le temps d’authentification doit être minimal.

Les systèmes modernes intègrent une détection de vivacité 3D par infrarouge qui distingue un visage réel d’une photo ou d’un masque imprimé avec une fiabilité élevée. Ils restent en revanche plus sensibles aux variations d’éclairage, aux modifications physiques importantes (port du masque chirurgical, couvre-chefs) et soulèvent des enjeux réglementaires plus lourds que les autres modalités. L’AI Act européen, entré en application progressive depuis 2024, classe l’utilisation de la reconnaissance faciale en temps réel dans des espaces accessibles au public parmi les usages à risque élevé — voire interdits dans certains contextes — ce qui impose une analyse juridique préalable rigoureuse avant tout déploiement.

La reconnaissance veineuse palmaire : la référence haute sécurité

La reconnaissance veineuse palmaire capture le réseau de veines sous la peau de la main par infrarouge proche. Ce réseau vasculaire est unique à chaque individu, stable dans le temps et biologiquement impossible à reproduire sans la main vivante de son propriétaire — la détection de vivacité est intrinsèque à la technologie, car les veines ne sont visibles à l’infrarouge que lorsqu’elles contiennent du sang oxygéné en circulation. Cette modalité offre les meilleurs taux de performance — FAR inférieur à 0,0001 % sur les systèmes de référence — et est totalement insensible aux conditions cutanées (doigts secs, callosités, blessures superficielles).

Son coût plus élevé — un lecteur palmaire professionnel débute à plusieurs centaines d’euros — et la nécessité d’un geste précis de présentation de la main limitent son adoption aux contextes où la sécurité prime sur le coût : accès aux salles serveurs, chambres fortes, laboratoires pharmaceutiques ou zones de recherche sensibles. Fujitsu (PalmSecure) et NEC sont les deux acteurs de référence mondiale sur ce segment.

Les technologies complémentaires : iris, géométrie de la main, voix

La reconnaissance de l’iris — capture de la structure unique de l’iris par caméra infrarouge proche — offre des performances exceptionnelles (FAR inférieur à 0,0001 %) avec une détection de vivacité robuste, mais nécessite un positionnement précis de l’œil face au capteur, ce qui peut allonger le temps d’authentification dans des flux à haute fréquence. Elle est principalement utilisée pour les contrôles aux frontières et les accès hautement sécurisés. La reconnaissance vocale pour le contrôle d’accès reste marginale en contexte physique en raison de sa sensibilité au bruit ambiant et de la relative facilité avec laquelle une voix peut être imitée ou enregistrée.

Comparatif des solutions de serrure biométrique en 2026

Le marché des serrures biométriques se segmente selon deux axes principaux : le niveau de sécurité visé et la taille de l’organisation. Le tableau suivant compare les principales catégories de solutions disponibles en 2026.

| Technologie | FAR indicatif | Liveness detection | Coût lecteur | Usage sans contact | Idéal pour |

|---|---|---|---|---|---|

| Empreinte optique | 0,001 % | Basique | 50 – 200 € | Non | PME, résidentiel, bureaux |

| Empreinte ultrasonique | 0,0001 % | Avancée | 200 – 600 € | Non | PME, zones à accès contrôlé |

| Reconnaissance faciale 2D | 0,01 % | Limitée | 150 – 500 € | Oui | Accueil, temps de présence |

| Reconnaissance faciale 3D IR | 0,0001 % | Très avancée | 500 – 2 000 € | Oui | Zones à fort débit, industrie |

| Veine palmaire | < 0,0001 % | Intrinsèque | 500 – 3 000 € | Quasi | Salles serveurs, datacenters, R&D |

| Iris | < 0,0001 % | Avancée | 800 – 5 000 € | Oui | Sécurité maximale, frontières |

Les solutions du marché : fabricants et références 2026

Plusieurs fabricants structurent le marché de la serrure biométrique professionnelle en 2026. ZKTeco est le leader mondial en volume sur le segment des lecteurs biométriques d’accès, avec une gamme couvrant empreinte, faciale et palmaire intégrant des modules de gestion centralisée et des API ouvertes pour l’intégration dans les systèmes de contrôle d’accès existants. Suprema — fabricant coréen — est la référence sur le segment haut de gamme pour les entreprises exigeant des certifications OSDP — Open Supervised Device Protocol, standard d’interopérabilité des dispositifs de contrôle d’accès — et une résistance aux tentatives de manipulation physique. Hanvon et HID Global complètent le panel des fabricants professionnels incontournables.

Pour les déploiements résidentiels et les petits bureaux, des marques comme Aqara, Nuki ou Ezviz proposent des serrures biométriques connectées — intégrées dans des écosystèmes domotiques via Matter, Zigbee ou Z-Wave — avec des applications mobiles pour la gestion à distance des accès. Ces solutions, entre 150 et 400 €, offrent un niveau de sécurité adapté à un usage résidentiel ou TPE, mais ne sont pas recommandées pour des zones professionnelles à enjeux élevés en raison de leur architecture cloud qui exige une connectivité permanente et peut créer des dépendances sur la disponibilité du service de l’éditeur.

🔍 Analyse

Le choix d’une technologie biométrique pour sécuriser ses accès dépend de trois variables prioritaires. Le niveau de sécurité requis : un espace de stockage de données sensibles exige un FAR inférieur à 0,001 %, là où un accès à un open space peut tolérer une technologie moins précise. Le contexte opérationnel : environnement industriel avec gants imposés, contrainte d’hygiène, flux de passages par heure. Le budget total de possession : ne limitez pas l’analyse au coût du lecteur — intégrez le coût du logiciel de gestion, de l’infrastructure réseau, de l’installation et de la maintenance annuelle, qui représentent souvent deux à trois fois le coût du matériel sur cinq ans.

Enjeux réglementaires et cadre juridique de la biométrie d’accès

Le déploiement d’une serrure biométrique en contexte professionnel engage des obligations réglementaires significatives que de nombreuses organisations ignorent au moment de l’achat. En France et en Europe, les données biométriques sont explicitement classées comme données sensibles au titre de l’article 9 du RGPD — Règlement Général sur la Protection des Données — et leur traitement est en principe interdit sauf exceptions strictement encadrées.

Le RGPD et les données biométriques : les obligations à connaître

Le traitement de données biométriques à des fins d’identification ou d’authentification en contexte professionnel repose généralement sur deux bases légales possibles. Le consentement explicite de chaque personne concernée — collaborateur, prestataire, visiteur régulier — doit être libre, éclairé, spécifique et révocable à tout moment, ce qui implique qu’une alternative non biométrique doit être proposée à toute personne refusant l’enrôlement. La nécessité absolue pour des raisons de sécurité — base légale plus robuste mais soumise à une appréciation stricte de la proportionnalité — peut être invoquée pour des zones présentant des risques justifiant le recours à la biométrie plutôt qu’à des moyens alternatifs moins intrusifs.

Concrètement, tout déploiement de serrure biométrique en entreprise impose de réaliser une AIPD — Analyse d’Impact relative à la Protection des Données — qui documente les risques pour les droits et libertés des personnes concernées et les mesures prises pour les atténuer. Cette analyse doit être conduite avant la mise en œuvre du système, et non après son déploiement. Elle doit être soumise à la CNIL — Commission Nationale de l’Informatique et des Libertés — pour consultation préalable si l’analyse conclut à un risque résiduel élevé. Les sanctions en cas de non-conformité peuvent atteindre 4 % du chiffre d’affaires mondial annuel ou 20 millions d’euros.

L’AI Act européen et la reconnaissance faciale

L’AI Act européen — règlement sur l’intelligence artificielle entré en application progressive depuis août 2024 — introduit des restrictions spécifiques sur la reconnaissance faciale en temps réel dans les espaces publics. L’utilisation de systèmes de reconnaissance biométrique à distance — ce qui couvre les systèmes de reconnaissance faciale capable d’identifier des personnes sans leur participation active — est classée parmi les usages interdits dans les espaces accessibles au public, sauf exceptions très encadrées (sécurité nationale, recherche de personnes disparues). Pour les systèmes de contrôle d’accès biométrique dans des espaces privés ou semi-privés — entrée d’une entreprise, parking d’une résidence — les restrictions sont moins absolues mais les obligations de transparence et de documentation demeurent.

Les obligations spécifiques en droit du travail français

En France, l’article L1121-1 du Code du travail impose que toute mesure portant atteinte aux droits des personnes et aux libertés individuelles ou collectives — ce que constitue la collecte de données biométriques — soit justifiée par la nature de la tâche à accomplir et proportionnée au but recherché. Le Comité Social et Économique — CSE, anciennement CHSCT — doit être consulté avant tout déploiement d’un système biométrique dans une entreprise de plus de cinquante salariés. L’employeur doit informer chaque salarié des modalités du traitement, de sa base légale, de la durée de conservation des données et de ses droits (accès, rectification, effacement, opposition). Ces formalités ne sont pas optionnelles : plusieurs entreprises ont fait l’objet de sanctions de la CNIL pour déploiement de systèmes biométriques sans consultation du CSE ou sans information préalable des salariés.

⚠️ Point de vigilance

L’un des risques les plus sous-estimés dans le déploiement d’une serrure biométrique est la conservation des données biométriques par le fabricant ou l’éditeur du logiciel de gestion. Certaines serrures biométriques connectées transmettent les gabarits biométriques — ou les images brutes — vers des serveurs cloud de l’éditeur, souvent localisés hors d’Europe. Vérifiez systématiquement avant achat : où sont stockés les gabarits biométriques, qui y a accès, dans quelle juridiction, et si l’éditeur propose une architecture de stockage local (on-device ou on-premise) sans transmission vers ses serveurs. Une serrure biométrique dont les données sont hébergées hors UE sans garanties contractuelles adéquates peut vous exposer à une violation du RGPD avant même le premier passage d’un collaborateur.

Bonnes pratiques pour un déploiement conforme

Un déploiement de serrure biométrique conforme au cadre réglementaire suit une séquence précise. Avant le déploiement : réalisation de l’AIPD, consultation du CSE si applicable, choix d’une architecture de stockage local ou d’un prestataire certifié hébergeant les données en Europe, rédaction d’une politique d’accès documentant les zones couvertes, les personnes enrôlées et la base légale. Lors du déploiement : information individuelle de chaque personne enrôlée, recueil du consentement ou documentation de la nécessité absolue, mise en place d’une alternative non biométrique pour les personnes refusant l’enrôlement. Après le déploiement : limitation de la durée de conservation des gabarits à ce qui est strictement nécessaire, procédure de suppression des données des personnes qui quittent l’organisation, revue annuelle de la conformité du système.

✅ À retenir

Une serrure biométrique est un investissement en sécurité physique qui ne se justifie pas dans tous les contextes. Pour un accès standard à des bureaux sans données sensibles, un badge RFID à puce cryptographique ou un code PIN longue durée offrent un niveau de sécurité suffisant avec une complexité réglementaire moindre. La biométrie apporte une valeur ajoutée réelle lorsque le risque de partage ou de clonage des supports d’accès est avéré, lorsque la traçabilité stricte des entrées est une obligation légale, ou lorsque le volume de passages rend la gestion de badges trop coûteuse opérationnellement. Commencez par évaluer le risque que vous cherchez à adresser avant de choisir la technologie.

Questions fréquentes — serrure biométrique et sécurisation des accès

Une serrure biométrique est-elle plus sécurisée qu’une serrure à badge RFID ?

Sur le plan de l’authentification, oui — à condition que la serrure biométrique intègre un mécanisme de liveness detection robuste. Un badge RFID peut être cloné avec du matériel accessible pour moins de cinquante euros, transmis à un tiers ou oublié dans une veste. Une empreinte digitale ou un réseau veineux palmaire ne peut pas être délégué de la même manière. En revanche, une serrure biométrique sans liveness detection peut être trompée par des artefacts (empreinte en silicone, photo imprimée). La comparaison doit intégrer la qualité d’implémentation : une serrure biométrique bas de gamme sans détection de vivacité peut être moins sécurisée qu’un badge RFID avec cryptographie forte et code PIN. Pour une sécurité maximale, la combinaison des deux — biométrie et badge ou code — constitue la meilleure défense.

Que se passe-t-il si un collaborateur se blesse la main et que son empreinte n’est plus reconnue ?

C’est l’une des objections opérationnelles les plus fréquentes contre les serrures biométriques. Plusieurs réponses techniques existent. L’enrôlement multi-doigts — enregistrement de plusieurs doigts par collaborateur — permet de basculer sur un doigt alternatif en cas de blessure. Les systèmes biométriques professionnels permettent également d’activer temporairement une modalité d’accès alternative — code PIN, badge de secours géré par l’administrateur — sans désactiver la biométrie pour les autres utilisateurs. Certains systèmes à empreinte ultrasonique maintiennent un taux de reconnaissance acceptable même sur des doigts légèrement abîmés ou humides, contrairement aux capteurs optiques. Le plan de continuité des accès — procédure documentée pour les situations où la biométrie est inopérante — doit être défini et testé avant tout déploiement en production.

Peut-on relier une serrure biométrique à un système de contrôle d’accès centralisé existant ?

Oui, dans la majorité des déploiements professionnels. Les serrures biométriques de gamme professionnelle communiquent via des protocoles standardisés — Wiegand (héritage analogique encore très répandu), OSDP v2 (Open Supervised Device Protocol, standard moderne chiffré bidirectionnel recommandé pour les nouvelles installations) ou des API REST — avec les logiciels de contrôle d’accès centralisés (Lenel, Genetec, Bosch ACS). Cette intégration permet de gérer les droits d’accès, les plages horaires autorisées et les journaux d’événements depuis une console unique couvrant l’ensemble des accès de l’organisation — serrures biométriques, badges RFID, portiques. L’OSDP v2 est à privilégier pour les nouvelles installations car il chiffre les communications entre le lecteur et le contrôleur d’accès, éliminant une vulnérabilité présente dans le protocole Wiegand classique.

Combien coûte le déploiement d’une serrure biométrique dans une PME de vingt personnes ?

Pour une PME de vingt personnes avec deux à trois accès à sécuriser, le budget total se décompose en plusieurs postes. Le matériel — lecteurs biométriques, contrôleurs d’accès, alimentation, câblage et serrure électromécanique ou électromagnétique — représente entre 600 et 3 000 € par porte selon la technologie choisie. L’installation par un intégrateur spécialisé ajoute typiquement entre 200 et 600 € par point d’accès. Le logiciel de gestion — licence annuelle ou abonnement SaaS — varie de 0 € pour les solutions autonomes à 500-1 500 € par an pour une console centralisée avec API et reporting. L’AIPD et la mise en conformité RGPD, si elles sont confiées à un prestataire DPO externe, représentent entre 500 et 2 000 € selon la complexité. Sur trois accès avec une technologie d’empreinte ultrasonique de qualité professionnelle, un budget total de 8 000 à 15 000 € couvre l’installation clé en main incluant la mise en conformité réglementaire.

La serrure biométrique est devenue une technologie mature, accessible et fiable pour sécuriser les accès physiques des organisations en 2026. L’empreinte digitale ultrasonique couvre la majorité des besoins des PME avec un excellent rapport sécurité/coût. La reconnaissance faciale 3D infrarouge répond aux exigences des accès sans contact à fort débit de passages. La veine palmaire et la reconnaissance d’iris constituent les références pour les zones nécessitant une sécurité maximale. Dans tous les cas, le choix de la technologie doit être précédé d’une analyse du risque réel à adresser, d’une évaluation de l’architecture de stockage des données biométriques et d’une mise en conformité rigoureuse avec le RGPD, l’AI Act et le droit du travail français — des obligations qui ne sont pas accessoires mais constitutives d’un déploiement responsable et durable.